Một vụ lừa đảo quy mô lớn do Pyongyang tổ chức đã tấn công GitHub, Upwork và Freelancer

Các hacker Triều Tiên đã đánh cắp hàng triệu bitcoin và ether, trở thành nỗi ác mộng lớn nhất của cộng đồng crypto. Bị sợ hãi, truy lùng, nguyền rủa, nhưng họ vẫn luôn thoát khỏi mọi cạm bẫy. Gần đây, họ không chỉ ăn cắp: họ còn tuyển dụng, tổ chức, xâm nhập và cấu trúc hóa. GitHub, Upwork, Freelancer… tất cả các nền tảng đều trở thành sân săn mồi. Và mục tiêu của họ giờ đây không chỉ là một khoản tiền lớn mà còn là chính cấu trúc của nền kinh tế phi tập trung.

Tóm tắt

- Các hacker Triều Tiên giả danh nhà tuyển dụng và nhắm vào freelancer trên GitHub hoặc Upwork.

- Họ sử dụng phần mềm độc hại, tài liệu giả mạo và AI để giả mạo danh tính và lừa đảo các nền tảng.

- Nạn nhân thường là những người dễ bị tổn thương: phụ nữ, người Ukraine hoặc những người có hoàn cảnh bấp bênh bị dụ dỗ bởi các công việc giả.

- Thanh toán được chuyển qua các proxy rồi chuyển thành crypto vào mạng lưới của chế độ Triều Tiên.

Khi nhà tuyển dụng AI và hồ sơ giả tràn ngập các nền tảng công nghệ

Năm 2024, Bình Nhưỡng, với hơn 60 lập trình viên trên các nền tảng crypto, đã tiến thêm một bước mới trong cuộc chiến số. Các hacker của chế độ này không còn chỉ ứng tuyển vào các vị trí: họ tạo ra các vị trí đó. Trên Upwork, Freelancer hoặc GitHub, họ đăng các quảng cáo nhằm thu hút các lập trình viên chuyên về crypto. Đằng sau những lời mời tưởng chừng bình thường này là một kế hoạch được chuẩn bị kỹ lưỡng: ứng viên được mời tải về một dự án lưu trữ trên GitHub, được cho là để kiểm tra kỹ năng kỹ thuật. Mã nguồn chứa phần mềm độc hại, thường là loại BeaverTail.

Để khiến các bẫy này không thể bị phát hiện, các đặc vụ Triều Tiên sử dụng AI để tạo khuôn mặt, giả giọng nói và sản xuất các tài liệu chính thức cực kỳ thuyết phục. Họ dùng các công cụ tinh vi để nâng cấp hồ sơ danh tính, chỉnh sửa ảnh và thay đổi giọng nói nhằm qua mặt hệ thống xác minh.

Mọi thứ đều được tối ưu hóa: ngoại hình, âm thanh, chi tiết hành chính đều được tối ưu để vượt qua kiểm tra mà không gây nghi ngờ.

Yêu cầu phỏng vấn video trực tiếp và tương tác trong quá trình tuyển chọn, để đảm bảo ngoại hình ứng viên khớp với ảnh hồ sơ và tài liệu nộp (thường bị đánh cắp hoặc tạo bởi AI).

Heiner García Pérez, thành viên SEAL Intel

Những hồ sơ giả này trở thành những “con ngựa thành Troy” thực sự. Hệ thống KYC của các nền tảng không còn là rào cản, mà trở thành công cụ ngụy trang. Đây là cuộc chiến về hình thức, nơi chế độ Triều Tiên dẫn dắt vũ điệu.

Kỹ nghệ xã hội và khai thác con người: Nhà tuyển dụng với nụ cười số hóa

Sự xảo quyệt của Triều Tiên không chỉ dừng lại ở công cụ. Họ dựa vào điểm yếu của con người. Các đặc vụ Bình Nhưỡng nhắm vào những người dễ bị tổn thương: freelancer cô lập, người Ukraine trong khủng hoảng, phụ nữ tìm kiếm sự độc lập kinh tế. Trên các diễn đàn như InterPals hoặc AbleHere, cách tiếp cận luôn bắt đầu nhẹ nhàng: trao đổi thân thiện, hứa hẹn thu nhập, kiểm tra nhanh.

Sau đó là vòng xoáy: giấy tờ tùy thân, phần mềm như AnyDesk, chiếm quyền kiểm soát tài khoản freelancer. Người “được tuyển” trở thành bình phong. Và tỷ lệ chia rõ ràng: 20% cho họ, 80% cho người điều hành.

Một tài liệu nội bộ tìm thấy trong tệp của hacker cho thấy tổ chức gần như quân sự: kịch bản liên hệ, quy trình onboarding, PowerPoint giải thích. Gian lận trở thành một ngành kinh doanh số hóa dưới dạng thuê ngoài.

Cộng đồng crypto, vốn dựa vào phi tập trung, trở thành con mồi hoàn hảo. Ví điện tử dễ tiếp cận, freelancer crypto đông đảo, danh tính lưu thông rộng rãi.

Đằng sau hệ thống này là một sự thật lạnh lùng: Bình Nhưỡng khai thác con người để lừa dối người khác. Và tất cả dưới lớp mặt nạ thân thiện, tử tế, gần như cuốn hút.

Mạng lưới mờ ám, Crypto và AI: Kế hoạch kinh doanh của Bình Nhưỡng

Những gì Triều Tiên thiết lập tương đương với một kế hoạch công nghiệp. Thanh toán đi qua các nền tảng freelancer đến tài khoản ngân hàng hoặc ví crypto do các “proxy” nắm giữ. Sau đó, tiền được chuyển về dưới dạng tài sản crypto cho Bình Nhưỡng hoặc đồng phạm.

AI vẫn đóng vai trò ở đây: hồ sơ được tạo, lịch sử hoạt động giả lập, cuộc gọi Zoom giả để xác thực danh tính. Đôi khi nhà tuyển dụng yêu cầu cộng tác viên mời thêm người quen, tạo thành mạng lưới kim tự tháp khó truy vết.

Thế giới crypto trở thành kênh lý tưởng cho các dòng tiền vô hình này: không ngân hàng, không cơ quan quản lý, không hải quan.

Tóm tắt trực quan các sự kiện chính:

- Hơn 300 lập trình viên bị nhắm đến kể từ 2024;

- Thanh toán phân phối theo quy tắc: 80% cho người điều hành / 20% cho proxy;

- Các nền tảng bị xâm nhập: Upwork, Freelancer, GitHub…;

- Sử dụng AI quy mô lớn để đánh cắp danh tính;

- Phần mềm độc hại phổ biến: BeaverTail, InvisibleFerret.

Mô hình này hiệu quả vì kết hợp công nghệ và thao túng tâm lý, với hiệu quả đáng sợ. Các nền tảng, thường bị quá tải, vật lộn để chặn các tài khoản này, vốn liên tục xuất hiện lại dưới những cái tên, khuôn mặt khác.

Các hacker Triều Tiên đã rút cạn thế giới crypto trong năm 2024. Với 1.3 billions USD bị đánh cắp, họ đã lập kỷ lục mới. Chiến lược của họ đang tiến hóa. Quyền lực của họ cũng vậy. Họ sẽ còn đi xa đến đâu?

Tuyên bố miễn trừ trách nhiệm: Mọi thông tin trong bài viết đều thể hiện quan điểm của tác giả và không liên quan đến nền tảng. Bài viết này không nhằm mục đích tham khảo để đưa ra quyết định đầu tư.

Bạn cũng có thể thích

Dự đoán giá Quant năm 2025: QNT cho thấy tiềm năng tăng 200%

Tiền mã hóa bước vào “giai đoạn tự tài trợ” khi thanh khoản giảm: Liệu sẽ có sự phục hồi tiếp theo?

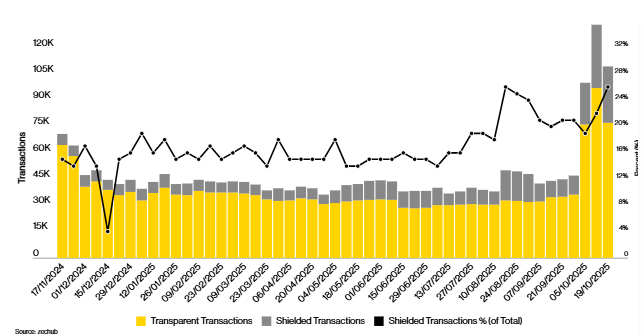

Dự đoán giá Zcash năm 2025: Tại sao ZEC có thể đạt 360 đô la, giảm 35% so với mức ATH?