Nowa infrastruktura prywatności Ethereum: dogłębna analiza, jak Aztec realizuje „programowalną prywatność”

Od Noir language do Ignition Chain: kompleksowa analiza pełnego stosu architektury prywatności Ethereum.

Od języka Noir do Ignition Chain – panoramiczna analiza pełnego stosu prywatności Ethereum.

Autor: ZHIXIONG PAN

W drugim dziesięcioleciu rozwoju technologii blockchain branża stoi przed fundamentalnym filozoficznym i technologicznym paradoksem: choć Ethereum jako „światowy komputer” skutecznie ustanowiło warstwę rozliczeń wartości bez zaufania, jego radykalna transparentność staje się przeszkodą dla masowej adopcji. Obecnie każda interakcja użytkownika on-chain, alokacja aktywów, przepływ wynagrodzeń, a nawet relacje społeczne są wystawione na widok publiczny w niezmiennym, wiecznym „panoptykonie”. Ten „szklany dom” nie tylko narusza suwerenność jednostki, ale także, przez brak ochrony tajemnic handlowych, odstrasza większość kapitału instytucjonalnego.

Rok 2025 oznacza decydujący punkt zwrotny w konsensusie branżowym. Współzałożyciel Ethereum, Vitalik Buterin, jasno stwierdził, że „prywatność to nie funkcja, lecz higiena”, definiując ją jako fundament wolności i warunek konieczny dla porządku społecznego. Tak jak internet przeszedł od niezaszyfrowanego HTTP do szyfrowanego HTTPS, co umożliwiło rozkwit e-commerce, Web3 znajduje się w podobnym punkcie krytycznym. Aztec Network (architektura Ignition), wspierana finansowaniem w wysokości około 119 milionów dolarów, poprzez Ignition Chain, ekosystem języka Noir oraz aplikacje dowodowe oparte na Noir, takie jak zkPassport, napędza modernizację infrastruktury Ethereum w kierunku programowalnej prywatności.

Narracja makro: od pojedynczych rozwiązań do „holistycznej prywatności” i głębokiej obrony

Pojęcie prywatności w ekosystemie Ethereum nie ogranicza się już do pojedynczych protokołów mieszających, lecz ewoluowało w kierunku „holistycznej prywatności” obejmującej warstwę sieciową, sprzętową i aplikacyjną. Ta zmiana paradygmatu stała się głównym tematem konferencji Devconnect 2025, ustanawiając wymóg pełnego, wielowarstwowego podejścia do ochrony prywatności.

Rekonstrukcja standardów oprogramowania: Kohaku i stealth meta-address

Referencyjna implementacja Kohaku, opracowana przez zespół Privacy & Scaling Explorations (PSE) Ethereum Foundation, oznacza przejście technologii prywatności z „dzikich wtyczek” do „regularnej armii”. Kohaku to nie tylko SDK portfela – to próba fundamentalnej rekonstrukcji systemu kont.

Dzięki mechanizmowi „stealth meta-address” Kohaku pozwala odbiorcy ujawnić tylko jeden statyczny meta-klucz publiczny, podczas gdy nadawca generuje dla każdej transakcji unikalny, jednorazowy adres on-chain w oparciu o kryptografię krzywych eliptycznych.

Dla zewnętrznych obserwatorów te transakcje wyglądają jak wysyłane do losowych czarnych dziur, uniemożliwiając powiązanie ich z rzeczywistą tożsamością użytkownika. Ponadto Kohaku oferuje wielokrotnego użytku komponenty integracyjne wokół mechanizmów stealth meta-address/stealth addresses i stara się przenieść możliwości prywatności z „dodatku” do bardziej znormalizowanej infrastruktury portfela.

Ostatnia linia obrony sprzętowej: ZKnox i odporność na zagrożenia kwantowe

Jeśli Kohaku chroni warstwę programową, to ZKnox – projekt finansowany przez Ethereum Foundation (EF) i uzupełniający braki sprzętowe ekosystemu – koncentruje się na głębszym bezpieczeństwie kluczy i przyszłych zagrożeniach. Wraz z popularyzacją aplikacji ZK coraz więcej wrażliwych danych witness (mogących zawierać materiały kluczowe, dane tożsamości lub szczegóły transakcji) musi uczestniczyć w procesach dowodzenia i podpisywania po stronie klienta, co zwiększa powierzchnię ryzyka wycieku w przypadku zainfekowania urządzenia. ZKnox skupia się na tym, by kryptografia odporna na kwanty była „użyteczna i tania” na Ethereum (np. poprzez promowanie odpowiednich prekompilacji w celu obniżenia kosztów obliczeń kratowych), torując drogę do przyszłej migracji na schematy podpisów PQ.

Co ważniejsze, w obliczu zagrożenia, jakie komputery kwantowe mogą stanowić dla tradycyjnej kryptografii krzywych eliptycznych w latach 30. XXI wieku, ZKnox skupia się na „udostępnieniu i obniżeniu kosztów kryptografii odpornej na kwanty” w infrastrukturze Ethereum. Na przykład EIP-7885 proponuje dodanie prekompilacji NTT, aby obniżyć koszty weryfikacji kratowych (w tym Falcon) on-chain, przygotowując się na przyszłą migrację PQ.

Pozycja historyczna i architektura techniczna Aztec: definiowanie „prywatnego światowego komputera”

W ewolucji sektora prywatności Aztec zajmuje wyjątkową niszę. W przeciwieństwie do mechanizmu pseudonimowego z ery Bitcoin i poza pojedynczą „prywatnością transakcyjną” oferowaną przez Zcash czy Tornado Cash, Aztec dąży do osiągnięcia Turingowsko kompletnej „programowalnej prywatności”. Jego zespół założycielski obejmuje współtwórców systemu dowodów zerowej wiedzy PLONK, co daje Aztec głębokie, oryginalne kompetencje kryptograficzne.

Model stanu hybrydowego (Hybrid State): przełamanie trylematu

Największym wyzwaniem przy budowie platformy prywatnych smart kontraktów jest zarządzanie stanem. Tradycyjne blockchainy mają albo całkowicie publiczny stan (np. Ethereum), albo całkowicie prywatny (np. Zcash). Aztec wprowadził innowacyjny model hybrydowy: na warstwie prywatnej stosuje model UTXO podobny do Bitcoin, przechowując aktywa i dane użytkownika jako zaszyfrowane „noty”.

Te noty generują odpowiadające im nullifiery, które sygnalizują „wydane/wygasłe”, zapobiegając podwójnemu wydaniu i zachowując prywatność treści oraz relacji własności. Na warstwie publicznej Aztec utrzymuje publicznie weryfikowalny stan, aktualizowany przez funkcje publiczne w publicznym środowisku wykonawczym sieci.

Taka architektura pozwala deweloperom definiować w jednym smart kontrakcie zarówno funkcje prywatne, jak i publiczne. Na przykład zdecentralizowana aplikacja do głosowania może publicznie ujawniać „łączną liczbę głosów” jako stan globalny, ale zachowywać w tajemnicy, „kto głosował” i „jak głosował” dzięki stanowi prywatnemu.

Podwójny model wykonania: współpraca PXE i AVM

Wykonanie w Aztec jest podzielone na warstwę klienta i sieci: funkcje prywatne są wykonywane po stronie klienta w PXE, generując dowody i zobowiązania związane ze stanem prywatnym; transformacje stanu publicznego są wykonywane przez sequencer (w publicznym środowisku wykonawczym/VM), który generuje (lub zleca sieci proverów) dowody ważności weryfikowalne na Ethereum.

- Dowodzenie po stronie klienta (Client-Side Proving): wszystkie operacje na danych prywatnych odbywają się lokalnie w „prywatnym środowisku wykonawczym (PXE)” użytkownika. Niezależnie od tego, czy chodzi o generowanie transakcji, czy logikę obliczeniową, klucz prywatny i dane jawne nigdy nie opuszczają urządzenia użytkownika. PXE lokalnie uruchamia obwody i generuje dowód zerowej wiedzy.

- Wykonanie i weryfikacja publiczna (AVM): użytkownik przesyła wygenerowany dowód do sieci. Po stronie sieci sequencer/komitet blokowy podczas pakowania bloków weryfikuje dowód prywatny i ponownie wykonuje część publiczną, a logika kontraktów publicznych jest wykonywana w AVM i włączana do końcowego dowodu ważności weryfikowanego na Ethereum. To rozdzielenie „prywatnych wejść po stronie klienta, publicznych transformacji stanu do weryfikacji” kompresuje konflikt między prywatnością a weryfikowalnością do granicy interfejsu dowodowego, bez konieczności ujawniania wszystkich danych jawnych całej sieci.

Interoperacyjność i komunikacja między warstwami: Portals i asynchroniczne przesyłanie wiadomości

W architekturze Ignition Aztec nie traktuje Ethereum jako „silnika wykonawczego w tle” do obsługi instrukcji DeFi, lecz buduje abstrakcję komunikacji L1↔L2 przez Portals. Ponieważ wykonanie prywatne wymaga wcześniejszego „przygotowania i udowodnienia” po stronie klienta, a modyfikacje stanu publicznego muszą być wykonywane przez sequencer na głowie łańcucha, wywołania cross-domain w Aztec są zaprojektowane jako jednokierunkowy, asynchroniczny model przesyłania wiadomości: kontrakty L2 mogą inicjować intencje wywołania do portalu L1 (lub odwrotnie), a wiadomości stają się konsumowalne w kolejnych blokach przez mechanizm rollup, wymagając od aplikacji jawnego obsłużenia błędów i rollbacków.

Kontrakt rollup utrzymuje korzeń stanu, weryfikuje dowody transformacji stanu i zarządza kolejką wiadomości, umożliwiając kompozycyjną interakcję z Ethereum przy zachowaniu ograniczeń prywatności.

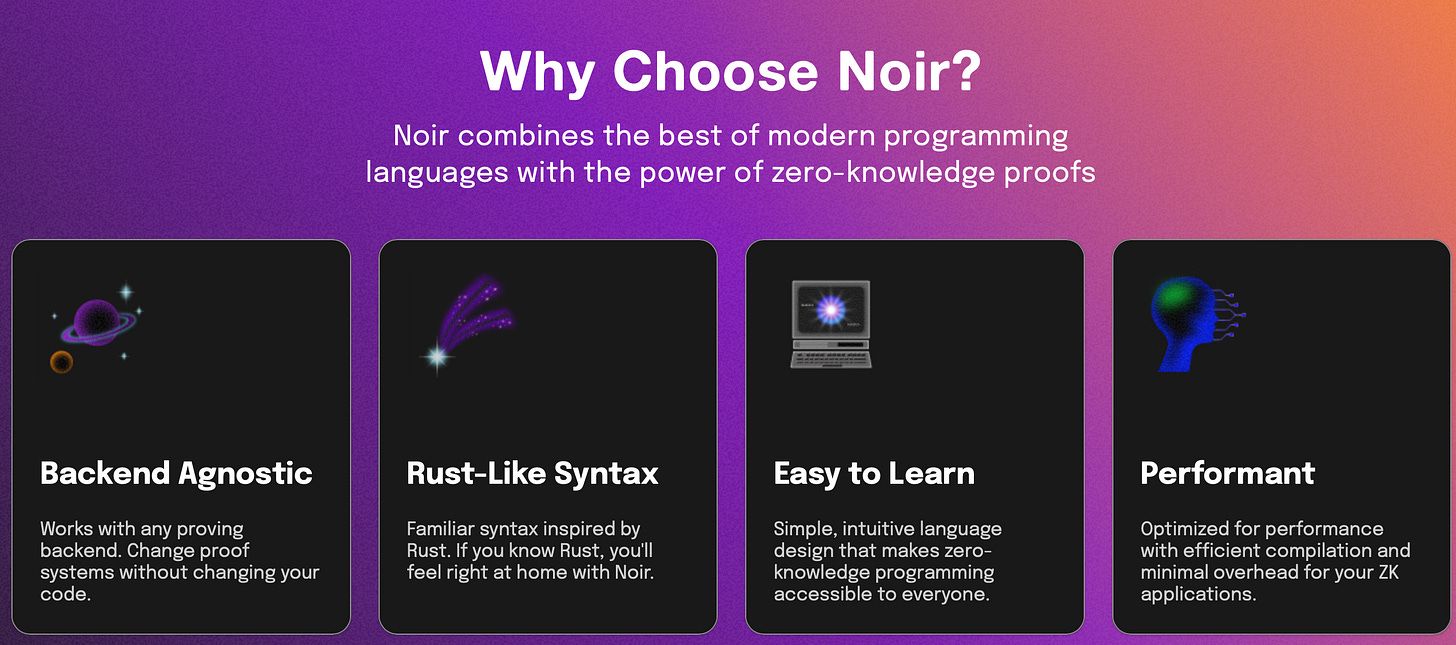

Silnik strategiczny: język Noir i demokratyzacja rozwoju zero-knowledge

Jeśli Ignition Chain jest ciałem Aztec, to język Noir jest jego duszą. Przez długi czas rozwój aplikacji zero-knowledge był ograniczony przez „problem dwóch mózgów”: deweloper musiał być zarówno doświadczonym kryptografem, jak i biegłym inżynierem, ręcznie tłumacząc logikę biznesową na niskopoziomowe obwody arytmetyczne i ograniczenia wielomianowe, co było nieefektywne i podatne na błędy bezpieczeństwa.

Siła abstrakcji i niezależność od backendu

Noir powstał, by zakończyć tę „wieżę Babel”. Jako otwartoźródłowy język domenowy (DSL), Noir wykorzystuje nowoczesną składnię podobną do Rust, obsługuje pętle, struktury, wywołania funkcji i inne zaawansowane funkcje. Według raportu deweloperskiego Electric Capital, kodowanie złożonej logiki w Noir wymaga tylko jednej dziesiątej linii kodu w porównaniu do tradycyjnych języków obwodów (np. Halo2 lub Circom). Na przykład, sieć płatności prywatnych Payy po migracji do Noir zredukowała swój główny kod z kilku tysięcy do około 250 linii.

Jeszcze ważniejsza jest „niezależność od backendu” Noir. Kod Noir jest kompilowany do warstwy pośredniej (ACIR), którą można podłączyć do dowolnego systemu dowodowego obsługującego ten standard.

Noir przez ACIR oddziela wyrażenie obwodu od konkretnego systemu dowodowego: w stosie Aztec domyślnie współpracuje z Barretenberg, ale poza łańcuchem lub w innych systemach ACIR można przekonwertować/dostosować do Groth16 i innych backendów. Ta elastyczność sprawia, że Noir staje się uniwersalnym standardem w całym obszarze ZK, przełamując bariery między ekosystemami.

Wybuch ekosystemu i fosa deweloperska

Dane potwierdzają sukces strategii Noir. W rocznym raporcie Electric Capital ekosystem Aztec/Noir przez dwa lata z rzędu znalazł się w pierwszej piątce najszybciej rosnących ekosystemów deweloperskich. Obecnie na GitHub jest ponad 600 projektów zbudowanych w Noir, obejmujących od uwierzytelniania (zkEmail), przez gry, po złożone protokoły DeFi.

Aztec, organizując globalną konferencję deweloperów NoirCon, nie tylko umacnia swoją technologiczną fosę, ale także rozwija aktywny ekosystem natywnych aplikacji prywatności, zapowiadając nadchodzącą „eksplozję kambryjską” aplikacji prywatności.

Kamień węgielny sieci: decentralizacja Ignition Chain w praktyce

W listopadzie 2025 Aztec uruchomił Ignition Chain na głównej sieci Ethereum (obecnie skupiając się na decentralizacji produkcji bloków i procesów dowodowych, a otwarcie transakcji i wykonywania kontraktów planowane jest na początek 2026 roku). To nie tylko kamień milowy technologiczny, ale także radykalna realizacja zobowiązania do decentralizacji Layer 2.

Odwaga decentralizacji od samego początku

W obecnym wyścigu o skalowanie Layer 2 większość sieci (np. Optimism, Arbitrum) na początku polega na scentralizowanym sequencerze, by zapewnić wydajność, odkładając decentralizację na nieokreśloną przyszłość.

Aztec wybrał zupełnie inną ścieżkę: Ignition Chain od początku działa w architekturze zdecentralizowanego komitetu walidatorów/sequencerów, przekazując kluczowe uprawnienia otwartemu zestawowi walidatorów. Sieć uruchomiła blok genesis po osiągnięciu progu 500 walidatorów w kolejce startowej, a wkrótce po uruchomieniu przyciągnęła ponad 600 walidatorów do udziału w produkcji bloków i procesie zatwierdzania.

To nie jest zbędny wysiłek, lecz warunek przetrwania sieci prywatności. Jeśli sequencer jest scentralizowany, organy regulacyjne lub siły mogą łatwo wymusić cenzurę lub odrzucenie określonych transakcji prywatnych, czyniąc całą sieć bezużyteczną. Zdecentralizowany projekt sequencerów/komitetów eliminuje pojedynczy punkt cenzury i, zakładając obecność uczciwych uczestników i spełnienie założeń protokołu, znacznie zwiększa odporność transakcji na cenzurę.

Mapa drogowa wydajności

Choć decentralizacja zwiększa bezpieczeństwo, stawia też wyzwania wydajnościowe. Obecnie czas generowania bloku w Ignition Chain wynosi około 36–72 sekundy. Celem Aztec jest, poprzez równoległe generowanie dowodów i optymalizację warstwy sieciowej, stopniowe skracanie tego czasu do około 3–4 sekund (cel na koniec 2026 roku), by zbliżyć się do doświadczenia interakcji z główną siecią Ethereum. To oznacza, że sieci prywatności przechodzą od „użyteczności” do „wysokiej wydajności”.

Aplikacja przełomowa: zkPassport i zmiana paradygmatu zgodności

Technologia sama w sobie jest zimna, dopóki nie znajdzie zastosowania rozwiązującego realne ludzkie problemy. zkPassport to, precyzyjniej mówiąc, jedno z narzędzi tożsamości/zgodności w ekosystemie Noir; Aztec wykorzystuje jego obwody do takich zastosowań jak sprawdzanie list sankcyjnych, oferując „minimalne ujawnienie” w dowodach zgodności i badając kompromis między prywatnością a zgodnością.

Od zbierania danych do weryfikacji faktów

Tradycyjne procesy KYC (poznaj swojego klienta) wymagają od użytkowników przesyłania zdjęć paszportów i dokumentów tożsamości na scentralizowane serwery, co jest nie tylko uciążliwe, ale także tworzy liczne „miodowe pułapki” na dane. zkPassport całkowicie odwraca tę logikę: wykorzystuje chip NFC i podpis cyfrowy rządu w nowoczesnych paszportach elektronicznych, umożliwiając lokalne odczytanie i weryfikację danych tożsamości przez fizyczny kontakt telefonu z paszportem.

Następnie, obwód Noir generuje dowód zerowej wiedzy w środowisku lokalnym telefonu użytkownika. Użytkownik może udowodnić aplikacji, że „ukończył 18 lat”, „jego obywatelstwo znajduje się na liście dozwolonych/nie jest na liście zakazanych jurysdykcji”, „nie znajduje się na liście sankcyjnej” itd., bez ujawniania pełnej daty urodzenia, numeru paszportu czy innych szczegółów.

Odporność na ataki Sybil i dostęp instytucji

Znaczenie zkPassport wykracza poza uwierzytelnianie tożsamości. Poprzez generowanie anonimowego identyfikatora na podstawie paszportu, narzędzie to zapewnia silną „odporność na ataki Sybil” dla zarządzania DAO i dystrybucji airdropów, gwarantując zasadę „jeden człowiek, jeden głos” i uniemożliwiając śledzenie prawdziwej tożsamości użytkownika.

W praktyce tego typu weryfikowalne, minimalnie ujawniane sygnały zgodności mogą zmniejszyć tarcia regulacyjne dla instytucji uczestniczących w finansach on-chain, choć nie zastępują pełnych procesów KYC/AML. Instytucje mogą udowodnić swoją zgodność przez zkPassport, uczestnicząc w finansach on-chain bez ujawniania strategii handlowych czy wielkości środków. Aztec pokazuje tym samym, że zgodność nie musi oznaczać budowy panoptykonu – technologia może pogodzić wymagania regulacyjne z ochroną prywatności jednostki.

Model ekonomiczny: Continuous Clearing Auction (CCA) i sprawiedliwa dystrybucja

Jako paliwo zdecentralizowanej sieci, mechanizm emisji natywnego tokena AZTEC również odzwierciedla dążenie projektu do maksymalnej sprawiedliwości. Aztec odrzucił tradycyjne modele emisji prowadzące do wyścigu botów (sniping) i wojen gazowych, wprowadzając innowacyjny mechanizm „Continuous Clearing Auction (CCA)” we współpracy z Uniswap Labs.

Odkrywanie ceny i przeciwdziałanie MEV

Mechanizm CCA pozwala rynkowi na pełną grę w wyznaczonym oknie czasowym, by odkryć rzeczywistą cenę. W każdym cyklu rozliczeniowym CCA transakcje są rozliczane po jednolitej cenie, co ogranicza przestrzeń do wyścigu i licytacji gazu. Mechanizm ten skutecznie eliminuje zyski z frontrunningu, umożliwiając inwestorom detalicznym start z tej samej pozycji co wieloryby.

Płynność posiadana przez protokół

Jeszcze bardziej innowacyjne jest to, że CCA tworzy automatyczną pętlę emisji i budowy płynności. Kontrakt aukcyjny może zgodnie z publicznymi parametrami automatycznie przekierować (część) środków z aukcji i tokenów do puli płynności Uniswap v4, tworząc on-chain weryfikowalną pętlę „emisja→płynność”.

Oznacza to, że token AZTEC od pierwszej chwili istnienia posiada głęboką płynność on-chain, unikając typowych dla nowych tokenów gwałtownych wzrostów i spadków oraz chroniąc interesy wczesnych uczestników społeczności. Ten bardziej natywny dla DeFi sposób emisji i kierowania płynnością jest często przywoływany jako przykład, jak AMM może ewoluować z „infrastruktury handlowej” do „infrastruktury emisji”.

Zakończenie: budowa „ery HTTPS” Web3

Panorama ekosystemu Aztec Network – od podstawowego standardu języka Noir, przez aplikacje takie jak zkPassport, po sieć Ignition Chain – przekuwa długoletnią wizję społeczności Ethereum o „aktualizacji HTTPS” w praktyczną rzeczywistość inżynieryjną. To nie jest odosobniony eksperyment technologiczny, lecz współgrający z inicjatywami natywnymi dla Ethereum, takimi jak Kohaku czy ZKnox, wspólnie budując warstwowy system obrony prywatności od sprzętu po aplikacje.

Jeśli początkowy etap rozwoju blockchain ustanowił bezpieczne rozliczenia wartości (Value Settlement) bez zaufania, to kolejnym kluczowym tematem będzie ustanowienie suwerenności i poufności danych. W tym procesie Aztec odgrywa kluczową rolę infrastrukturalną: nie próbuje zastąpić transparentności Ethereum, lecz poprzez „programowalną prywatność” uzupełnia brakującą połowę układanki. Wraz z dojrzewaniem technologii i rozwojem ram zgodności możemy oczekiwać przyszłości, w której prywatność nie będzie już „dodatkową funkcją”, lecz „domyślną cechą” – przyszłości, w której „prywatny światowy komputer” łączy weryfikowalność publicznego rejestru z poszanowaniem cyfrowych granic jednostki.

Zastrzeżenie: Treść tego artykułu odzwierciedla wyłącznie opinię autora i nie reprezentuje platformy w żadnym charakterze. Niniejszy artykuł nie ma służyć jako punkt odniesienia przy podejmowaniu decyzji inwestycyjnych.

Może Ci się również spodobać

Didi w Ameryce Łacińskiej jest już gigantem bankowości cyfrowej

Didi z powodzeniem przekształciło się w Ameryce Łacińskiej w cyfrowego giganta bankowego, rozwiązując problem niedoborów lokalnej infrastruktury finansowej, budując niezależny system płatności i kredytowy oraz dokonując przejścia od platformy transportowej do finansowego giganta.

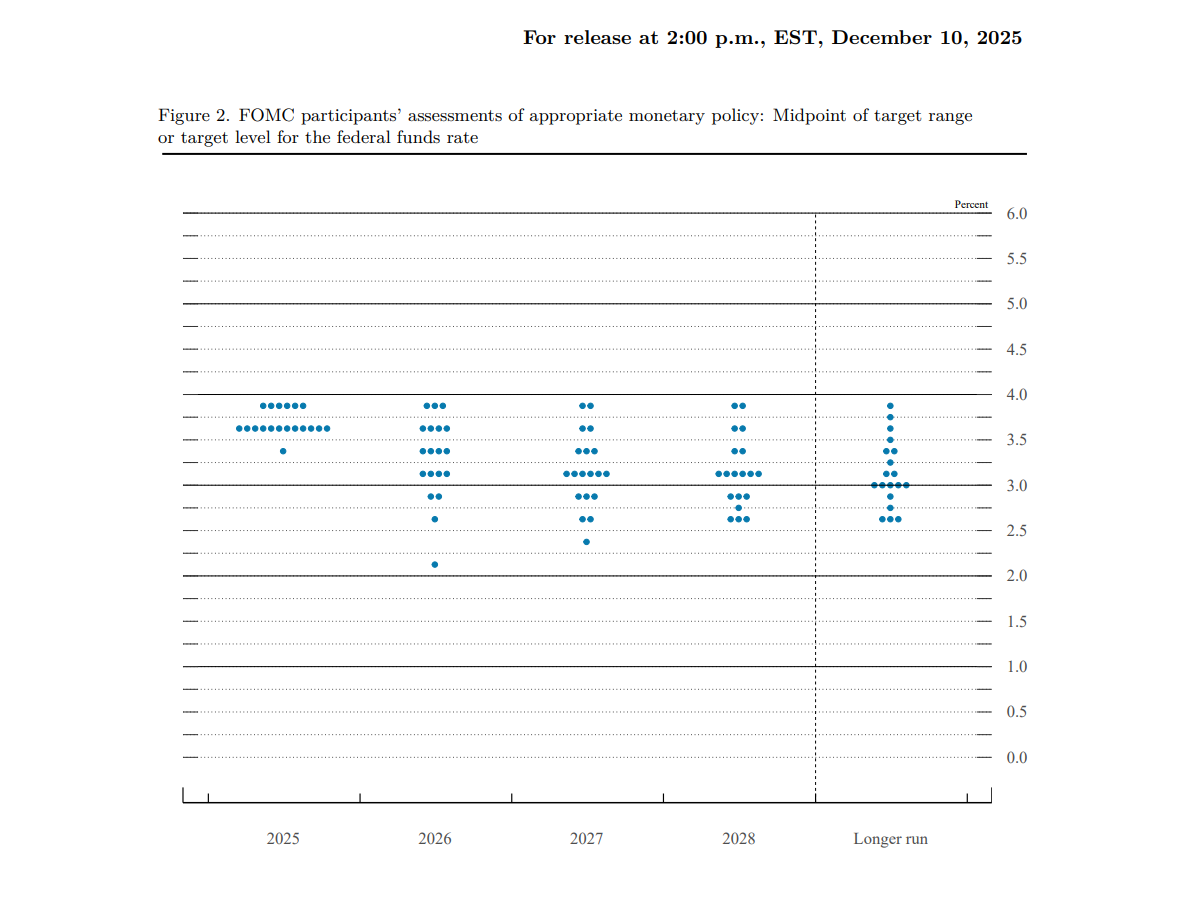

Sprzeczne sygnały dotyczące obniżki stóp procentowych przez Fed, ale „wrażliwy zakres” bitcoina utrzymuje BTC poniżej 100 tysięcy dolarów

Rezerwa Federalna obniżyła stopy procentowe o 25 punktów bazowych, jednak rynek zinterpretował to jako jastrzębi ruch. Bitcoin jest tłumiony przez strukturalnie słaby zakres i jego cena ma trudności z przekroczeniem 100 tysięcy dolarów.

Pełny tekst decyzji Fed: obniżka stóp procentowych o 25 punktów bazowych, zakup obligacji skarbowych o wartości 4 miliardów dolarów w ciągu 30 dni.

Rezerwa Federalna obniżyła stopy procentowe o 25 punktów bazowych stosunkiem głosów 9 do 3; dwóch członków poparło utrzymanie stóp bez zmian, a jeden poparł obniżkę o 50 punktów bazowych. Ponadto Rezerwa Federalna wznowiła skup obligacji i w ciągu 30 dni zakupi obligacje skarbowe o wartości 4 miliardów dolarów, aby utrzymać odpowiedni poziom rezerw.

HyENA oficjalnie uruchomiona: wspierana przez Ethena, Perp DEX oparty na depozycie USDe debiutuje na Hyperliquid

Wprowadzenie HyENA dodatkowo rozszerza ekosystem USDe i wprowadza instytucjonalny poziom efektywności depozytu zabezpieczającego na rynku perpetuali on-chain.