Nueva infraestructura de privacidad para Ethereum: análisis en profundidad de cómo Aztec logra la "privacidad programable"

Desde el lenguaje Noir hasta Ignition Chain, un análisis completo de la arquitectura de privacidad full-stack de Ethereum.

Desde el lenguaje Noir hasta Ignition Chain, un análisis panorámico de la arquitectura de privacidad full stack de Ethereum.

Autor: ZHIXIONG PAN

En la segunda década del desarrollo de la tecnología blockchain, la industria enfrenta una paradoja filosófica y técnica fundamental: aunque Ethereum, como la "computadora mundial", ha establecido con éxito una capa de liquidación de valor sin necesidad de confianza, su transparencia radical se está convirtiendo en un obstáculo para la adopción masiva. Actualmente, cada interacción en la cadena, asignación de activos, flujo salarial e incluso relaciones sociales de los usuarios quedan expuestas en una prisión panorámica pública, permanente e inalterable. Este estado de "casa de cristal" no solo vulnera la soberanía individual, sino que, por la falta de protección de secretos comerciales, mantiene a la mayoría del capital institucional fuera del ecosistema.

El año 2025 marca un punto de inflexión decisivo en el consenso de la industria. Vitalik Buterin, cofundador de Ethereum, afirmó claramente que "la privacidad no es una función, sino una condición de higiene", definiéndola como la base de la libertad y un requisito para el orden social. Así como Internet evolucionó del HTTP en texto plano al HTTPS cifrado, lo que impulsó el auge del comercio electrónico, Web3 está en un punto crítico similar. Aztec Network (arquitectura Ignition), con un financiamiento de aproximadamente 119 millones de dólares, está promoviendo la actualización de la infraestructura de privacidad programable de Ethereum a través de Ignition Chain, el ecosistema del lenguaje Noir y aplicaciones de pruebas basadas en Noir como zkPassport.

Narrativa macro: de avances puntuales a una defensa de "privacidad holística"

La comprensión de la privacidad en el ecosistema de Ethereum ya no se limita a protocolos de mezcla de monedas, sino que ha evolucionado hacia una arquitectura de "privacidad holística" que abarca la capa de red, hardware y aplicaciones. Este cambio de paradigma fue el foco de la industria en la Devconnect de 2025, estableciendo que la protección de la privacidad debe contar con una defensa full stack en profundidad.

Reconstrucción de estándares de software: Kohaku y direcciones meta stealth

El desarrollo de la implementación de referencia Kohaku, liderado por el equipo de Privacy & Scaling Explorations (PSE) de la Ethereum Foundation, marca el paso de la tecnología de privacidad de ser un "plugin silvestre" a convertirse en "fuerza regular". Kohaku no es solo un SDK de billetera, sino que busca reconstruir el sistema de cuentas desde la raíz.

Mediante la introducción del mecanismo de "Stealth Meta-Address", Kohaku permite que el receptor publique solo una meta clave pública estática, mientras que el remitente genera una dirección única y desechable en la cadena para cada transacción utilizando criptografía de curva elíptica.

Para los observadores externos, estas transacciones parecen enviadas a agujeros negros aleatorios, imposibilitando la creación de un grafo de relaciones con la identidad real del usuario. Además, Kohaku ofrece componentes integrables reutilizables en torno a mecanismos como stealth meta-address y stealth addresses, intentando llevar la capacidad de privacidad de ser un "add-on" a una infraestructura de billetera más estandarizada.

La última fortaleza de la defensa de hardware: ZKnox y la resistencia a amenazas cuánticas

Si Kohaku protege la lógica a nivel de software, ZKnox, financiado por la Ethereum Foundation (EF) y cubriendo carencias de hardware en el ecosistema, se dedica a resolver problemas más profundos de seguridad de claves y amenazas futuras. Con la popularización de aplicaciones ZK, cada vez más testigos sensibles (que pueden incluir materiales de claves, datos de identidad o detalles de transacciones) necesitan participar en procesos de prueba y firma en el lado del cliente, ampliando el riesgo de filtraciones si el cliente es comprometido. ZKnox se enfoca en hacer que la criptografía resistente a cuántica sea "usable y lo suficientemente barata" en Ethereum (por ejemplo, promoviendo precompilados para reducir el costo de operaciones de criptografía lattice), allanando el camino para la migración futura a esquemas de firma PQ.

Aún más importante, ante la amenaza que la computación cuántica podría representar para la criptografía de curva elíptica tradicional en la década de 2030, ZKnox se centra en "hacer que la criptografía resistente a cuántica sea usable y asequible en Ethereum". Por ejemplo, la propuesta EIP-7885 sugiere agregar precompilados NTT para reducir el costo de verificación on-chain de criptografía lattice (incluyendo Falcon), preparando el terreno para la migración PQ futura.

Posición histórica y arquitectura técnica de Aztec: definiendo la "computadora mundial privada"

En la evolución del sector de privacidad, Aztec ocupa un nicho único. A diferencia del mecanismo de seudónimos de la era Bitcoin y superando la "privacidad transaccional" de Zcash o Tornado Cash, Aztec busca lograr una "privacidad programable" turing completa. Su equipo central incluye a los co-inventores del sistema de pruebas de conocimiento cero PLONK, lo que otorga a Aztec una profunda capacidad criptográfica original desde sus raíces.

Modelo de estado híbrido: rompiendo la trinidad imposible

El mayor desafío para construir una plataforma de contratos inteligentes privados es cómo manejar el estado. Las blockchains tradicionales tienen todo el estado público (como Ethereum) o todo privado (como Zcash). Aztec propuso creativamente un modelo de estado híbrido: en el nivel privado, utiliza un modelo UTXO similar al de Bitcoin, almacenando los activos y datos de los usuarios como "notas" cifradas.

Estas notas generan un nullifier correspondiente para indicar que han sido "gastadas/inválidas", previniendo el doble gasto y manteniendo la privacidad sobre el contenido y la propiedad de las notas. En el nivel público, Aztec mantiene un estado público verificable, actualizado por funciones públicas en el entorno de ejecución pública de la red.

Esta arquitectura permite a los desarrolladores definir funciones privadas y públicas en un mismo contrato inteligente. Por ejemplo, una aplicación de votación descentralizada puede hacer público el "total de votos" como estado global, pero mantener estrictamente en privado "quién votó" y "por qué opción".

Modelo de ejecución dual: la sinfonía de PXE y AVM

La ejecución en Aztec se divide en dos capas: cliente y red. Las funciones privadas se ejecutan en el PXE del cliente, generando pruebas y compromisos relacionados con el estado privado; la conversión de estado público la realiza el sequencer (ejecutando el entorno de ejecución pública/VM), generando (o delegando a la red de provers) pruebas de validez verificables en Ethereum.

- Pruebas del lado del cliente: Todo el procesamiento de datos privados ocurre en el "entorno de ejecución privada (PXE)" local del usuario. Ya sea generando transacciones o lógica de cálculo, la clave privada y los datos en claro del usuario nunca abandonan su dispositivo. PXE ejecuta los circuitos localmente y genera una prueba de conocimiento cero.

- Ejecución y verificación pública (AVM): El usuario solo envía la prueba generada a la red. El lado de la red, mediante el sequencer o el comité de bloques, valida la prueba privada durante el empaquetado y reejecuta la parte pública; la lógica de contrato público se ejecuta en AVM y se incluye en la prueba de validez final verificable en Ethereum. Esta división de "entrada privada en el cliente, conversión de estado público verificable" comprime el conflicto entre privacidad y verificabilidad en una interfaz demostrable, sin necesidad de exponer todos los datos en claro a la red.

Interoperabilidad y comunicación entre capas: Portals y mensajería asíncrona

Bajo la arquitectura Ignition, Aztec no utiliza Ethereum como "motor de ejecución de fondo" para ejecutar instrucciones DeFi, sino que establece una abstracción de comunicación L1↔L2 a través de Portals. Dado que la ejecución privada requiere "preparación y prueba" anticipada en el cliente, y la modificación del estado público debe ser ejecutada por el sequencer en la cabeza de la cadena, las llamadas cross-domain de Aztec están diseñadas como un modelo de mensajería asíncrona y unidireccional: los contratos L2 pueden enviar intenciones de llamada al portal L1 (o viceversa), los mensajes se vuelven consumibles en bloques posteriores mediante el mecanismo rollup, y las aplicaciones deben manejar explícitamente escenarios de fallo y rollback.

El contrato rollup asume responsabilidades clave como mantener la raíz de estado, verificar pruebas de conversión de estado y gestionar el estado de la cola de mensajes, logrando así la interacción componible con Ethereum sin sacrificar las restricciones de privacidad.

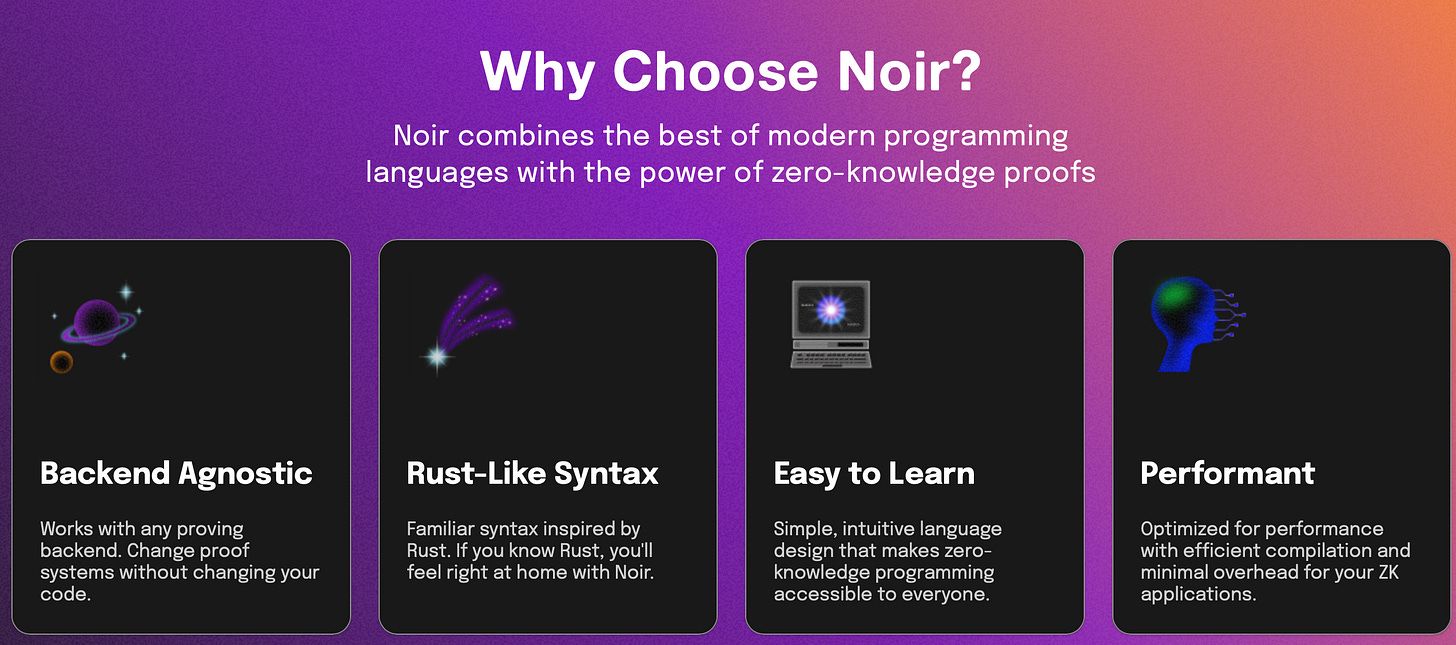

Motor estratégico: el lenguaje Noir y la democratización del desarrollo ZK

Si Ignition Chain es el cuerpo de Aztec, el lenguaje Noir es su alma. Durante mucho tiempo, el desarrollo de aplicaciones de pruebas de conocimiento cero estuvo limitado por el "problema de doble cerebro": los desarrolladores debían ser tanto criptógrafos expertos como ingenieros hábiles, traduciendo manualmente la lógica de negocio a circuitos aritméticos y restricciones polinómicas, lo que no solo era ineficiente sino propenso a vulnerabilidades de seguridad.

El poder de la abstracción y la independencia del backend

Noir surge para poner fin a esta era de "Torre de Babel". Como un lenguaje de dominio específico (DSL) open source, Noir adopta una sintaxis moderna similar a Rust, soportando bucles, structs, llamadas a funciones y otras características avanzadas. Según el informe de desarrolladores de Electric Capital, el código necesario para escribir lógica compleja en Noir es solo una décima parte del requerido en lenguajes de circuitos tradicionales (como Halo2 o Circom). Por ejemplo, la red de pagos privados Payy redujo su core de miles de líneas a unas 250 tras migrar a Noir.

Aún más estratégico es el "backend agnosticismo" de Noir. El código Noir se compila a una capa de representación intermedia (ACIR), que puede conectarse a cualquier sistema de pruebas que soporte ese estándar.

Noir desacopla la expresión de circuitos del sistema de pruebas específico a través de ACIR: en el stack de Aztec se usa Barretenberg por defecto, pero fuera de la cadena o en otros sistemas, ACIR puede convertirse/adaptarse a Groth16 u otros backends. Esta flexibilidad está convirtiendo a Noir en el estándar general de todo el campo ZK, rompiendo las barreras entre ecosistemas.

Explosión del ecosistema y foso de desarrolladores

Los datos demuestran el éxito estratégico de Noir. En el informe anual de Electric Capital, el ecosistema Aztec/Noir se ubicó entre los cinco con mayor crecimiento de desarrolladores durante dos años consecutivos. Actualmente, más de 600 proyectos en GitHub utilizan Noir, abarcando desde autenticación de identidad (zkEmail), juegos, hasta complejos protocolos DeFi.

Aztec, mediante la organización de la conferencia global NoirCon, no solo ha consolidado su foso tecnológico, sino que también ha cultivado un ecosistema activo de aplicaciones nativas de privacidad, anticipando una inminente explosión cambrica de aplicaciones de privacidad.

Piedra angular de la red: la práctica de descentralización de Ignition Chain

En noviembre de 2025, Aztec lanzó Ignition Chain en la mainnet de Ethereum (actualmente centrada en pruebas descentralizadas de bloques y pruebas, con la ejecución de transacciones y contratos prevista para principios de 2026). Esto no solo es un hito técnico, sino una práctica radical del compromiso de descentralización de Layer 2.

El coraje de comenzar descentralizado

En la actual carrera de escalabilidad Layer 2, la gran mayoría de las redes (como Optimism, Arbitrum) dependen inicialmente de un único sequencer centralizado para garantizar el rendimiento, posponiendo la descentralización a un futuro incierto.

Aztec eligió un camino completamente diferente: Ignition Chain opera desde el inicio bajo una arquitectura de comité descentralizado de validadores/sequencers, delegando los permisos clave a un conjunto abierto de validadores. La red activó el bloque génesis al alcanzar el umbral de 500 validadores en la cola, y en las primeras etapas tras el lanzamiento, más de 600 validadores participaron en el proceso de bloques y endosos.

Este diseño no es redundante, sino la línea de vida de una red de privacidad. Si el sequencer es centralizado, los reguladores o autoridades pueden presionarlo fácilmente para censurar o rechazar transacciones privadas de ciertas direcciones, haciendo inútil toda la red de privacidad. El diseño descentralizado de sequencers/comités elimina el punto único de censura y, bajo el supuesto de participantes honestos y validez del protocolo, aumenta significativamente la resistencia a la censura en el empaquetado de transacciones.

Hoja de ruta de rendimiento

Aunque la descentralización aporta seguridad, también plantea desafíos de rendimiento. Actualmente, el tiempo de generación de bloques en Ignition Chain es de aproximadamente 36-72 segundos. El objetivo de la hoja de ruta de Aztec es reducir gradualmente este intervalo a unos 3-4 segundos mediante la paralelización de la generación de pruebas y la optimización de la red (objetivo para finales de 2026), acercándose a la experiencia de interacción de la mainnet de Ethereum. Esto marca el avance de las redes de privacidad de "utilizables" a "altamente eficientes".

Aplicación killer: zkPassport y el cambio de paradigma en cumplimiento

La tecnología en sí es fría hasta que encuentra escenarios de aplicación que resuelven problemas humanos reales. zkPassport es, más precisamente, una de las herramientas de prueba de identidad/señal de cumplimiento en el ecosistema Noir. Aztec utiliza sus circuitos en escenarios propios para pruebas de cumplimiento de "divulgación mínima", como la verificación de listas de sanciones, explorando así un compromiso entre privacidad y cumplimiento.

De la recopilación de datos a la verificación de hechos

Los procesos tradicionales de KYC (Know Your Customer) requieren que los usuarios suban fotos de pasaportes y documentos de identidad a servidores centralizados, lo que no solo es engorroso, sino que crea innumerables "panales de datos" vulnerables. zkPassport revoluciona esta lógica: utiliza el chip NFC y la firma digital gubernamental de los pasaportes electrónicos modernos, leyendo y verificando la información de identidad localmente mediante contacto físico entre el teléfono y el pasaporte.

Luego, el circuito Noir genera una prueba de conocimiento cero en el entorno local del teléfono del usuario. El usuario puede demostrar a la aplicación hechos como "ser mayor de 18 años", "nacionalidad permitida/no en jurisdicción prohibida", "no estar en listas de sanciones", sin revelar detalles como la fecha de nacimiento completa o el número de pasaporte.

Resistencia a ataques Sybil y acceso institucional

El significado de zkPassport va mucho más allá de la verificación de identidad. Al generar un identificador anónimo basado en el pasaporte, proporciona una poderosa herramienta de "resistencia a ataques Sybil" para la gobernanza DAO y la distribución de airdrops, asegurando la equidad de "una persona, un voto" y evitando la posibilidad de rastrear la identidad real del usuario.

En la práctica, este tipo de señales de cumplimiento verificables y de divulgación mínima pueden reducir la fricción de cumplimiento para la participación institucional en finanzas on-chain, aunque no equivalen a un proceso completo de KYC/AML. Las instituciones pueden demostrar su cumplimiento mediante zkPassport y participar en actividades financieras on-chain sin exponer estrategias de trading o el tamaño de sus fondos. Aztec demuestra con esta aplicación que el cumplimiento no necesariamente implica crear una prisión panorámica: la tecnología puede satisfacer los requisitos regulatorios y proteger la privacidad individual al mismo tiempo.

Modelo económico: subasta de liquidación continua (CCA) y distribución justa

Como combustible de una red descentralizada, el mecanismo de emisión del token nativo AZTEC también refleja la búsqueda extrema de equidad por parte del equipo del proyecto. Aztec descartó los modelos tradicionales de emisión que suelen provocar sniping de bots y guerras de gas, e introdujo junto a Uniswap Labs la innovadora "subasta de liquidación continua (CCA, Continuous Clearing Auction)".

Descubrimiento de precios y anti-MEV

El mecanismo CCA permite que el mercado descubra el precio real mediante competencia suficiente dentro de una ventana temporal establecida. En cada ciclo de liquidación de la CCA, las transacciones se liquidan a un precio único, reduciendo el espacio para sniping y guerras de gas por prioridad. Este mecanismo elimina efectivamente el margen de ganancia de los snipers, permitiendo que los inversores minoristas compitan en igualdad de condiciones con las ballenas.

Liquidez propiedad del protocolo

Aún más innovador, la CCA automatiza el ciclo de emisión y establecimiento de liquidez. El contrato de subasta puede, según parámetros predefinidos, inyectar automáticamente (parte de) los proceeds de la subasta y tokens en el pool de liquidez de Uniswap v4, formando un ciclo cerrado y verificable on-chain de "emisión → liquidez".

Esto significa que el token AZTEC cuenta con profunda liquidez on-chain desde el primer momento, evitando la volatilidad extrema típica de nuevos lanzamientos y protegiendo los intereses de los primeros participantes de la comunidad. Esta forma más nativa de DeFi para emisión y guía de liquidez también suele citarse como ejemplo de cómo los AMM pueden evolucionar de "infraestructura de trading" a "infraestructura de emisión".

Conclusión: construyendo la "era HTTPS" de Web3

El panorama del ecosistema de Aztec Network, desde el estándar de lenguaje Noir en la base, pasando por aplicaciones como zkPassport, hasta la infraestructura de red de Ignition Chain, está convirtiendo la tan anhelada "actualización HTTPS" de la comunidad Ethereum en una realidad ingenieril utilizable. No es un experimento técnico aislado, sino que resuena con iniciativas nativas de Ethereum como Kohaku y ZKnox, construyendo conjuntamente un sistema de defensa de privacidad en capas desde el hardware hasta las aplicaciones.

Si la etapa inicial del desarrollo blockchain estableció la liquidación de valor sin confianza, el próximo tema central será la soberanía y confidencialidad de los datos. En este proceso, Aztec desempeña un papel fundamental como infraestructura: no intenta reemplazar la transparencia de Ethereum, sino que, mediante la "privacidad programable", completa la pieza faltante del rompecabezas. Con la maduración tecnológica y el perfeccionamiento de los marcos regulatorios, podemos esperar un futuro donde la privacidad deje de ser una "función adicional" para convertirse en un "atributo por defecto", una "computadora mundial privada" que mantiene la verificabilidad del libro público y respeta los límites digitales individuales.

Descargo de responsabilidad: El contenido de este artículo refleja únicamente la opinión del autor y no representa en modo alguno a la plataforma. Este artículo no se pretende servir de referencia para tomar decisiones de inversión.

También te puede gustar

Stripe adquiere el equipo de Valora: una jugada estratégica para dominar los pagos con criptomonedas

Asombrosa predicción del precio de Bitcoin: objetivo de $112K si la Fed cambia su política

El precio de Bitcoin se desploma: claves mientras BTC cae por debajo de los 92.000 dólares