El malware ModStealer, que roba criptomonedas de forma indetectable, apunta a billeteras en Mac y Windows. ¿Cómo ataca ModStealer a los usuarios de criptomonedas?

Investigadores de ciberseguridad han identificado un nuevo malware infostealer diseñado para atacar billeteras de criptomonedas y extraer claves privadas y otra información sensible en Windows, Linux y macOS, todo mientras permanece indetectable por los principales motores antivirus.

- ModStealer apunta a billeteras de criptomonedas basadas en navegador.

- Se descubrió que el malware opera en Windows, Linux y macOS.

- Los actores maliciosos distribuyeron el malware a través de anuncios falsos de reclutadores de empleo.

El malware, conocido como ModStealer, fue identificado por Mosyle, una plataforma de seguridad especializada en la gestión de dispositivos Apple, después de evadir la detección durante semanas en los principales motores antivirus.

“El malware ha permanecido invisible para todos los principales motores antivirus desde que apareció por primera vez en VirusTotal hace casi un mes”, señaló Mosyle en un informe compartido con 9to5Mac.

Aunque Mosyle normalmente se enfoca en amenazas de seguridad para Mac, advirtió que ModStealer ha sido diseñado de tal manera que también puede infiltrarse en sistemas con Windows y Linux.

También hubo indicios de que podría haber sido promocionado como Malware-as-a-Service, permitiendo que ciberdelincuentes con conocimientos técnicos mínimos lo desplieguen en múltiples plataformas utilizando código malicioso ya preparado.

Malware-as-a-Service es un modelo de negocio clandestino donde desarrolladores maliciosos venden o arriendan kits de malware a afiliados a cambio de una comisión o una tarifa de suscripción.

¿Cómo apunta ModStealer a los usuarios de cripto?

El análisis de Mosyle encontró que ModStealer estaba siendo desplegado mediante anuncios maliciosos de reclutadores de empleo que apuntan principalmente a desarrolladores.

Lo que hace que el malware sea difícil de detectar es el hecho de que ha sido programado utilizando “un archivo JavaScript fuertemente ofuscado” dentro de un entorno Node.js.

Como los entornos Node.js son ampliamente utilizados por desarrolladores y a menudo se les otorgan permisos elevados durante las pruebas y el despliegue de software, representan un punto de entrada atractivo para los atacantes.

Además, los desarrolladores son más propensos a manejar credenciales sensibles, claves de acceso y billeteras de criptomonedas como parte de su flujo de trabajo, lo que los convierte en objetivos de alto valor.

Como infostealer, una vez que ModStealer ha sido entregado al sistema de la víctima, su objetivo principal es la exfiltración de datos. El informe advirtió que el malware viene precargado con código malicioso que le permite atacar al menos “56 diferentes extensiones de billeteras de navegador, incluyendo Safari”, para robar claves privadas de criptomonedas.

Entre otras capacidades, ModStealer puede recuperar datos del portapapeles, capturar la pantalla de la víctima y ejecutar código malicioso de forma remota en el sistema objetivo, lo que según Mosyle puede dar a los actores maliciosos “casi control total sobre los dispositivos infectados”.

“Lo que hace que este descubrimiento sea tan alarmante es el sigilo con el que opera ModStealer. El malware indetectable es un gran problema para la detección basada en firmas, ya que puede pasar desapercibido sin ser detectado”, agregó.

En macOS, ModStealer puede integrarse con la herramienta launchctl del sistema, que es una utilidad incorporada utilizada para gestionar procesos en segundo plano, permitiendo que el malware se disfrace como un servicio legítimo y se ejecute automáticamente cada vez que se inicia el dispositivo.

Mosyle también descubrió que los datos extraídos de los sistemas de las víctimas se envían a un servidor remoto ubicado en Finlandia, el cual está vinculado a infraestructura en Alemania, probablemente como una forma de ocultar la verdadera ubicación de los operadores.

La firma de seguridad instó a los desarrolladores a no depender únicamente de las protecciones basadas en firmas.

“[..] Las protecciones basadas únicamente en firmas no son suficientes. El monitoreo continuo, las defensas basadas en el comportamiento y la conciencia sobre amenazas emergentes son esenciales para adelantarse a los adversarios.”

Nuevas amenazas dirigidas a usuarios de cripto en Mac y Windows

A medida que la adopción de criptomonedas crece en todo el mundo, los actores maliciosos se han enfocado cada vez más en idear vectores de ataque complejos para desviar activos digitales. ModStealer está lejos de ser la única amenaza que acapara titulares.

A principios de este mes, investigadores de ReversingLabs lanzaron una advertencia sobre un malware de código abierto incrustado en contratos inteligentes de Ethereum que podría desplegar cargas maliciosas dirigidas a usuarios de criptomonedas.

Descargo de responsabilidad: El contenido de este artículo refleja únicamente la opinión del autor y no representa en modo alguno a la plataforma. Este artículo no se pretende servir de referencia para tomar decisiones de inversión.

También te puede gustar

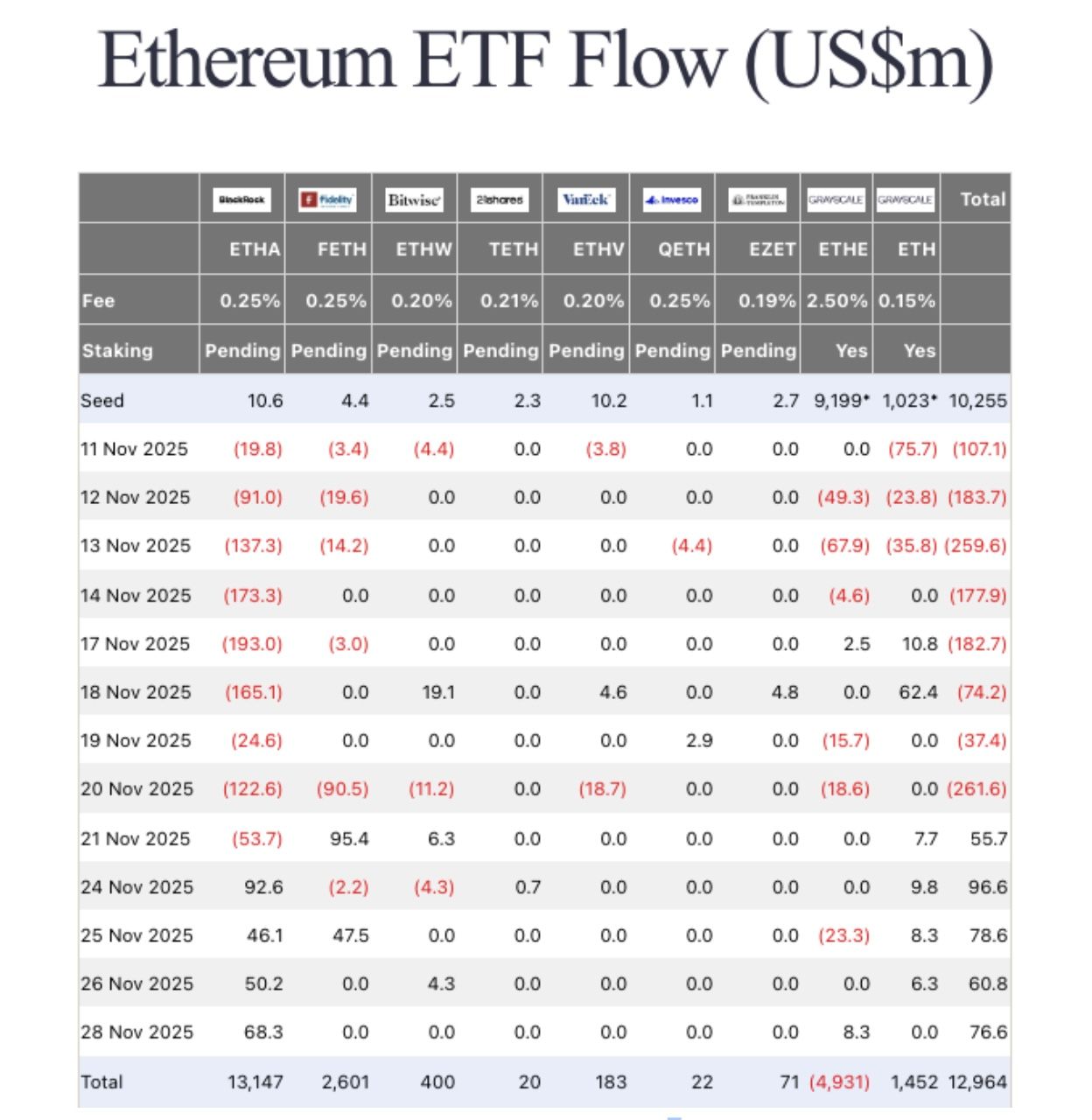

El precio de Ethereum cae a $3,030 mientras los retiros de ETF y el desapalancamiento de ballenas dominan noviembre

El precio de Ethereum cerró noviembre con una caída del 21%, pero el posicionamiento en el mercado de derivados y la renovada demanda de las ballenas sugieren un comienzo positivo para diciembre.

CoinShares retira las solicitudes de ETF spot en EE.UU. para XRP, Solana y Litecoin antes de la cotización en Nasdaq

CoinShares, un gestor de activos europeo, ha retirado las solicitudes de registro ante la SEC para sus planes de ETF de XRP, Solana (con staking) y Litecoin. Además, la empresa también cerrará su ETF apalancado de futuros de bitcoin. Esta retirada se produce mientras la firma se prepara para una salida a bolsa en Estados Unidos mediante una fusión SPAC con Vine Hill Capital valorada en 1.2 billion dollars. El CEO Jean-Marie Mognetti explicó en un comunicado que este cambio de estrategia se debe al dominio de los gigantes de las finanzas tradicionales en el mercado estadounidense de ETF cripto.

Descifrando VitaDAO: la revolución paradigmática de la ciencia descentralizada

Informe matutino de Mars | ETH vuelve a superar los 3000 dólares, el sentimiento de miedo extremo ha pasado

El Beige Book de la Reserva Federal muestra que la actividad económica de Estados Unidos prácticamente no cambió, mientras que la segmentación del mercado de consumo se intensifica. JPMorgan predice un recorte de tasas por parte de la Reserva Federal en diciembre. Nasdaq solicita aumentar el límite de vencimientos del ETF de bitcoin de BlackRock. ETH vuelve a los 3.000 dólares y el sentimiento del mercado mejora. Hyperliquid genera controversia debido al cambio de símbolo del token. Binance enfrenta una demanda de 1 billón de dólares por terrorismo. Securitize obtiene la aprobación de la Unión Europea para operar un sistema de trading tokenizado. El CEO de Tether responde a la rebaja de calificación de S&P. Las ballenas de bitcoin aumentan los depósitos en exchanges. Resumen generado por Mars AI.